【AWS】什么是AWS CloudTrail

【AWS】什么是AWS CloudTrail

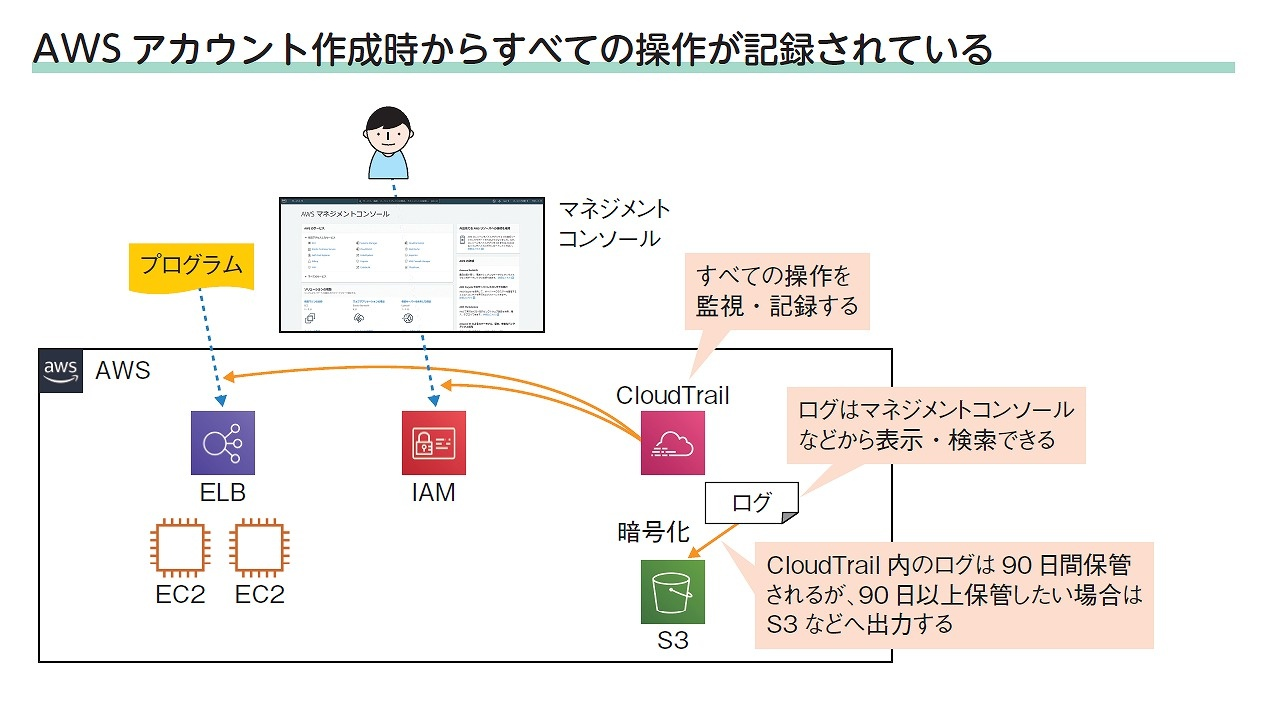

AWS CloudTrail 是一项 AWS 服务,它能帮助您记录、持续监控并保留您的 AWS 账户活动。

您可以将其理解为您 AWS 账户的“黑匣子”或“审计日志”,因为它会捕捉所有由用户、角色或 AWS 服务在您的账户中执行的操作作为事件。

AWS CloudTrail 的核心功能

CloudTrail 的主要价值在于提供了一个详细的审计追踪,回答了“谁在何时、何地、对什么资源做了什么操作?”这样的关键问题。

- 事件记录:管理事件 (Management Events): 这是 CloudTrail 默认会记录的事件类型。它们主要涉及您 AWS 资源的“控制平面”操作,即资源的创建、修改和删除。例如,启动一个 EC2 实例、创建一个 S3 存储桶、修改一个 IAM 策略等都属于管理事件。数据事件 (Data Events): 这些事件提供了对资源内部数据层操作的可见性。例如,S3 存储桶中的对象读写操作、Lambda 函数的调用等。默认情况下,数据事件不被记录,您需要额外配置。洞察事件 (Insights Events): CloudTrail Insights 会自动识别您账户中不寻常的 API 调用模式,例如 API 调用量或错误率的显著增加,并生成洞察事件,帮助您快速发现潜在的安全问题或操作异常。

- 事件历史 (Event History):CloudTrail 默认启用,并提供过去 90 天的管理事件历史记录。您可以在 CloudTrail 控制台直接查看、搜索和下载这些事件。这对于快速故障排除或查看近期活动非常有用。

- 轨迹 (Trails):如果您需要将事件保留超过 90 天,或者希望记录数据事件、洞察事件,就需要创建轨迹 (Trail)。轨迹会将您的 CloudTrail 事件持续发送到您指定的 Amazon S3 存储桶中,以供长期存储和分析。您还可以选择将事件发送到 Amazon CloudWatch Logs 进行实时监控和告警,或发送到 Amazon EventBridge 以触发自动化工作流。轨迹可以配置为在单个 AWS 区域记录事件,也可以配置为记录所有区域的事件,甚至可以为 AWS Organizations 中的多个账户集中记录事件。

- CloudTrail Lake:CloudTrail Lake 是一个托管的数据湖服务,用于捕获、存储、访问和分析 AWS 以及非 AWS 来源(如其他云提供商、本地应用程序、SaaS 应用程序)的用户和 API 活动。它将日志文件从基于行的 JSON 格式转换为 Apache ORC 格式,并允许您使用 SQL 查询进行深度分析,有助于更轻松地进行安全调查、合规性审计和操作故障排除。

AWS CloudTrail 的主要优势和用例

- 安全分析和威胁检测:识别未经授权的 API 调用或可疑活动,例如在非工作时间进行的配置更改或来自异常 IP 地址的访问。帮助您在安全事件发生时进行调查,追踪攻击者采取的步骤。配合 CloudTrail Insights 可以自动检测异常模式。

- 合规性和审计:提供不可篡改的日志记录,证明您的 AWS 账户活动符合行业标准(如 PCI DSS、HIPAA、SOC 2 等)和内部审计要求。简化审计流程,因为所有相关活动都有详细的记录。

- 操作故障排除:当应用程序出现问题或资源行为异常时,可以查看 CloudTrail 日志来确定是谁、何时、如何对资源进行了更改,从而帮助您快速定位和解决问题。例如,如果一个 EC2 实例突然停止工作,您可以查看 CloudTrail 日志,看看是否有用户或服务意外终止了它。

- 资源变更跟踪:持续监控对您的 AWS 基础设施所做的所有更改,包括资源的创建、修改和删除。这对于理解您的环境演变和管理配置漂移至关重要。

- 用户行为分析:了解用户在您的 AWS 账户中的活动模式,例如哪些服务被频繁使用,哪些操作最常执行。

总而言之,AWS CloudTrail 是您在 AWS 云环境中实现治理、合规性、操作审计和风险审计的基石。它通过记录所有关键操作,为您提供了无与伦比的可见性和问责制,是构建安全、可控且可审计的云环境不可或缺的工具。

过去考试题

AWSマネジメントコンソールやAWS SDK でのユーザーアクションを含め、アカウントアクティビティを継続的に監視および記録することでリスク監査を可能にするサービスは次のうちどれですか。

- Amazon CloudWatch

- AWS CloudTrail

- AWS Config

- AWS Health

关注

收藏

赞

踩